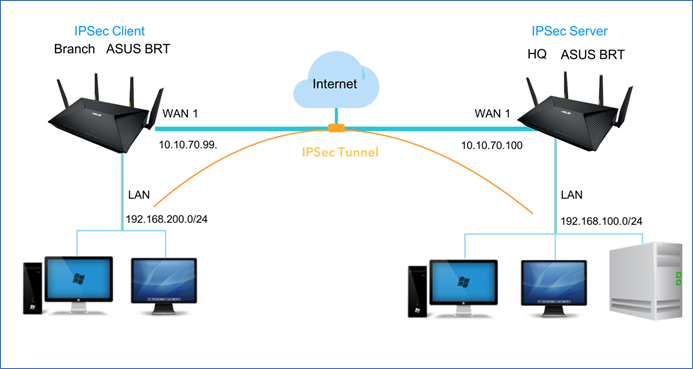

[VPN] Jak skonfigurować Net-to-Net Tunnel - Seria BRT

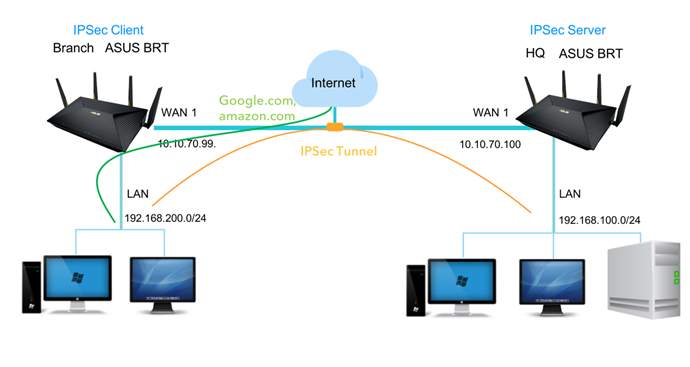

Diagram Sieci

Konfiguracja serwera Net-to-Net VPN

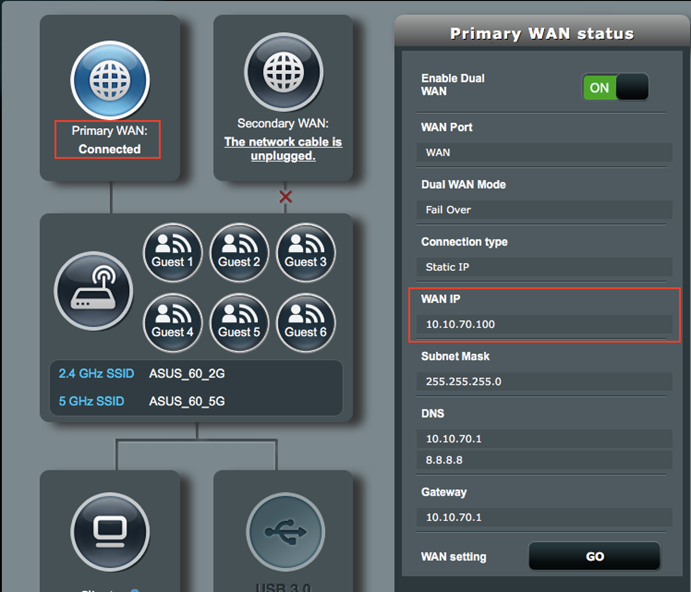

1. Upewnij się, że połączenie WAN pracuje poprawnie.

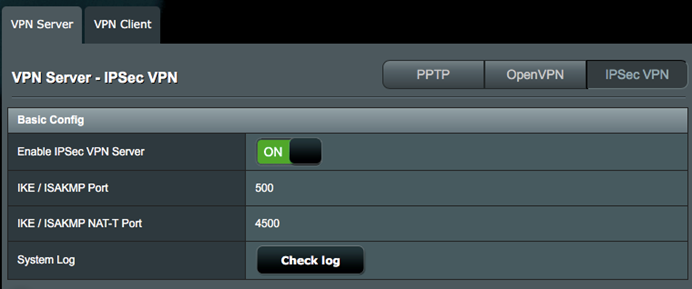

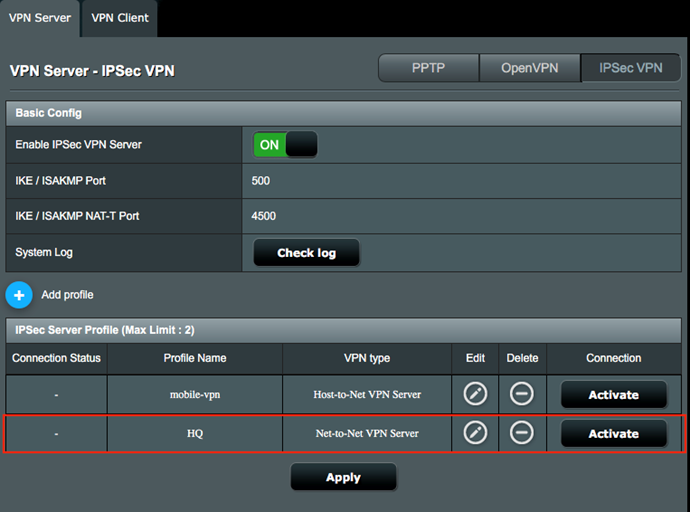

2. Przejdź do VPN > VPN Sever i wybierz zakładkę IPSec VPN.

3. Włącz IPSec VPN Server.

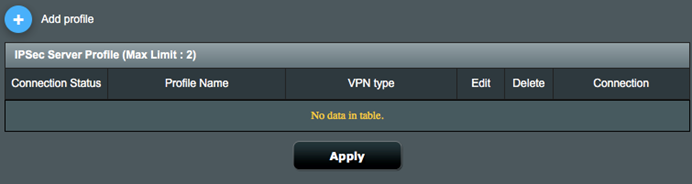

4. Wybierz przycisk Add aby stworzyć nowy profil VPN.

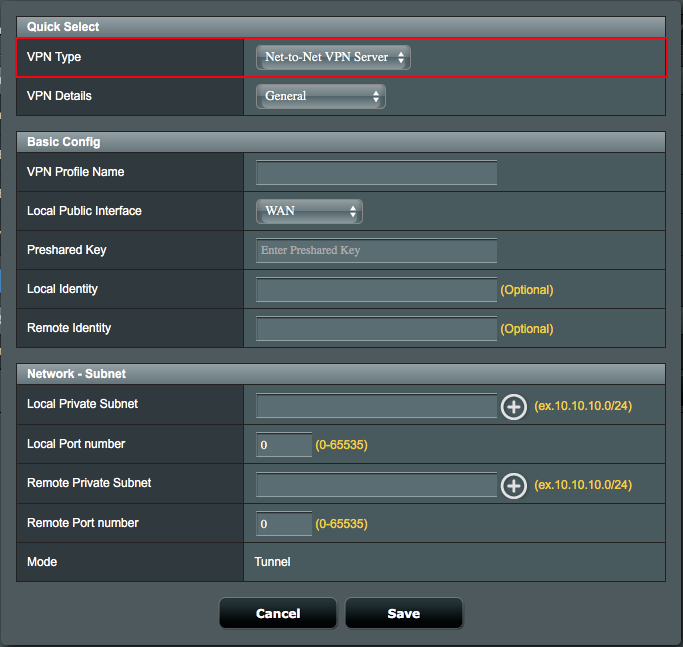

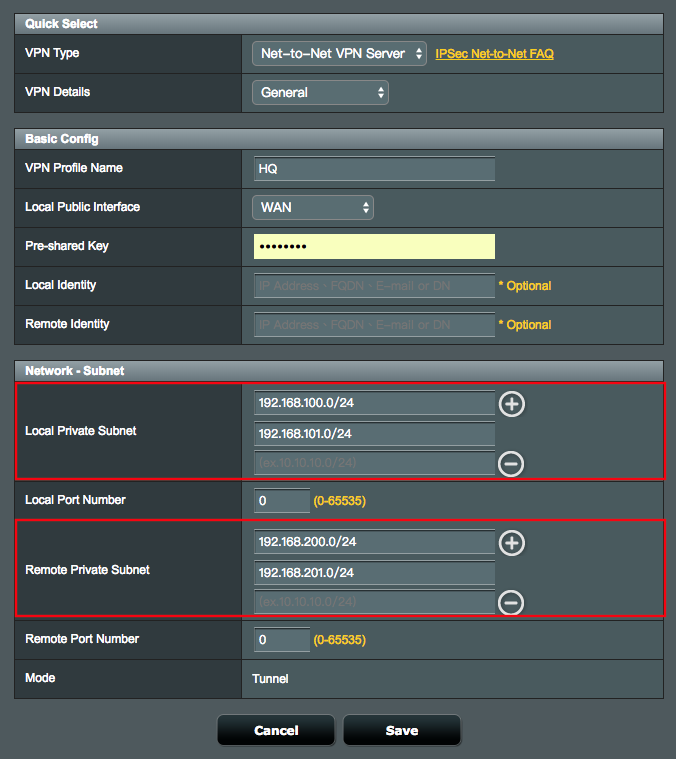

5. Wybierz Net-to-Net VPN Server w VPN Type i zakończ poniższe ustawienia.

6. Skonfiguruj ustawienia ogólne jako profil Net-to-Net VPN Server.

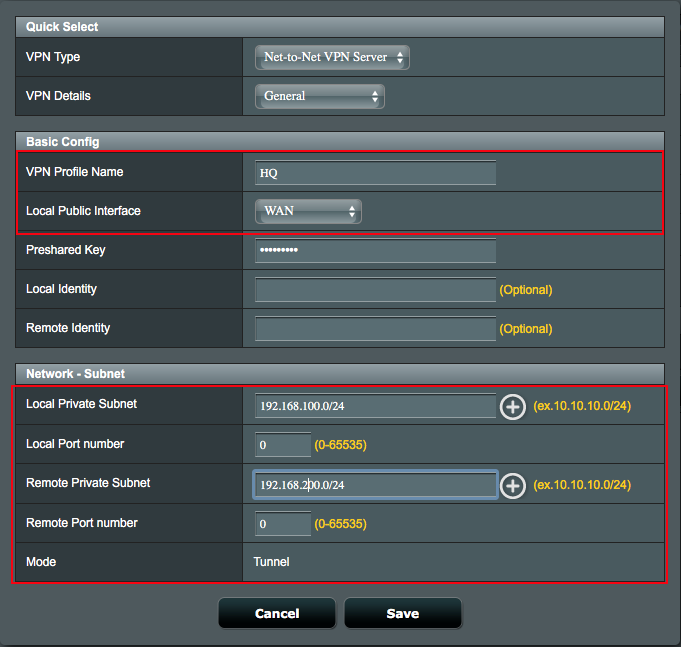

6.1 Zdefiniuj Nazwę profilu VPN.

6.2 Wybierz aktywny interfejs WAN dla Local Public Interface, który będzie osiągalny przez Internet.

6.2.1 Uwaga: Jeżeli adres IP wybranego WAN znajduje się za bramą NAT, skonfiguruj port przekazywania lub ustawienia DMZ dla adresu IP.

6.3 Skonfiguruj Preshared Key by utworzyć bezpieczny, szyfrowany tunel.

6.3.1 Dla przykładu, wprowadź iloveasus jako Preshared key.

6.4 Zdefiniuj Local Private Subnet która zezwoli na komunikację ze zdalną podsiecią.

6.4.1 Local Private Subnet: 192.168.100.0/24.

6.4.2 Remote VPN Client Subnet: 192.168.200.0/24.

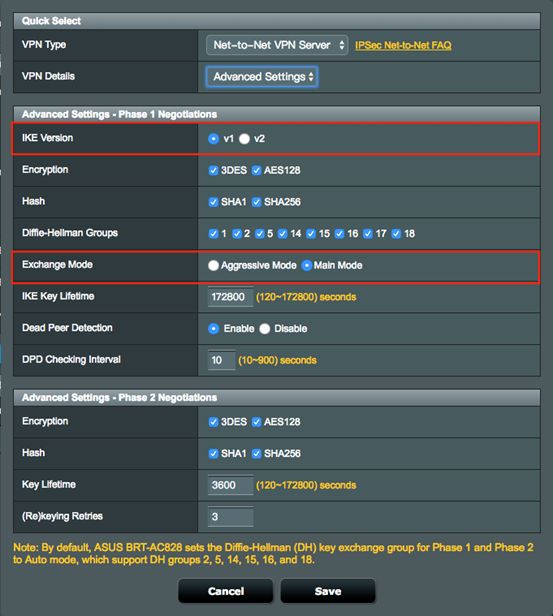

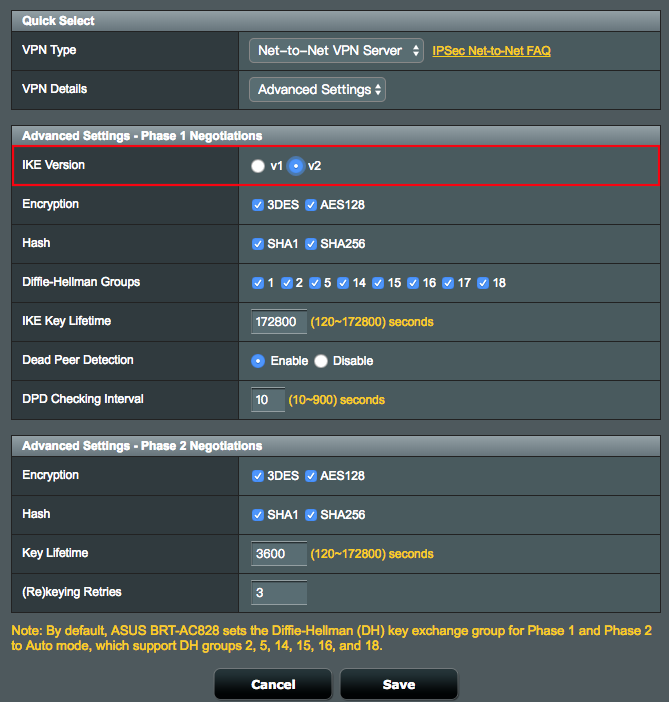

7. Skonfiguruj ustawienia zaawansowane jako profil Net-to-Net VPN Server.

7.1 Wybierz IKE version aby stworzyć tunel Net-to-Net VPN,

7.2 Wybierz Exchange Mode dla uzgadniania informacji uwierzytelniających.

7.2.1 Wybierz Main Mode dla wielu zaszyfrowanych informacji uwierzytelniających.

7.2.2 Wybierz Aggressive Mode dla pojedynczej informacji uwierzytelniającej.

7.2.3 Uwaga: IKEv2 wspiera tylko tryb Main Mode, sprawdź RFC 4306 aby uzyskać więcej szczegółów.

8. Wybierz Save i wróć do strony konfiguracyjnej.

9. Wybierz Activate aby włączyć profil VPN.

Konfiguracja klienta Net-to-Net VPN

1. Sprawdź, czy połaczenie WAN działa poprawnie dla punktu dostępowego klienta VPN.

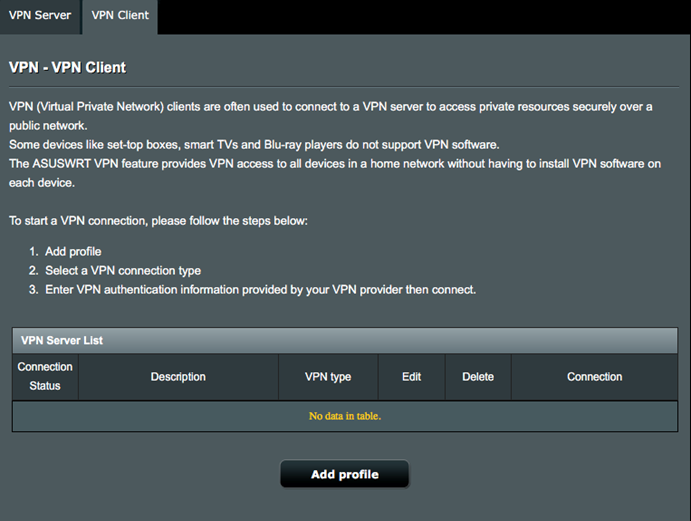

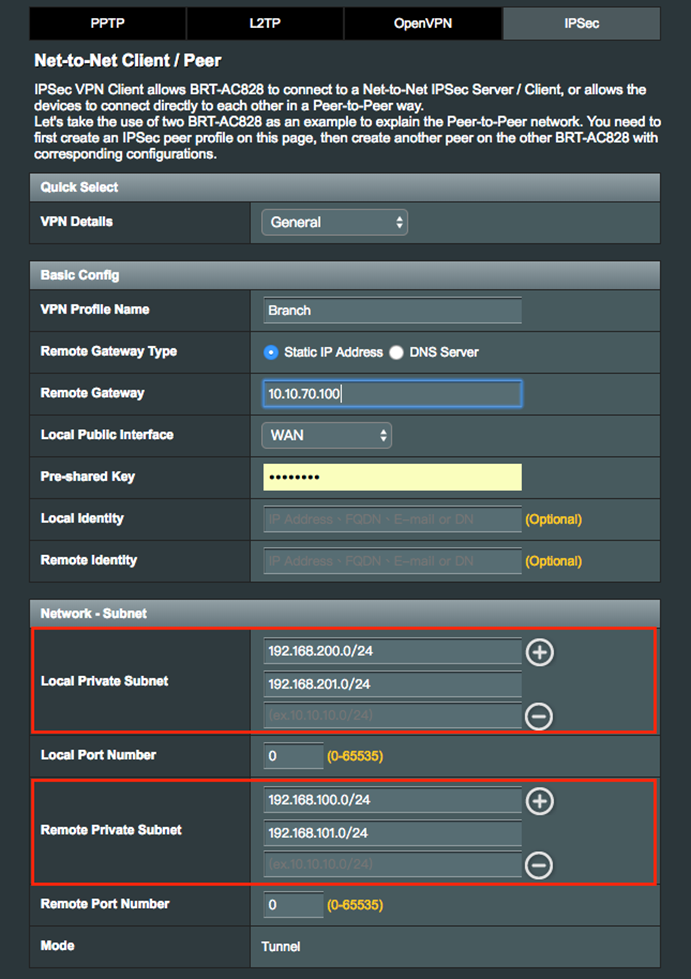

2. Przejdź do VPN >> VPN Client i kliknij Add Profile.

3. Wybierz zakładkę IPSec, skonfiguruj główne ustawienia jak poniżej.

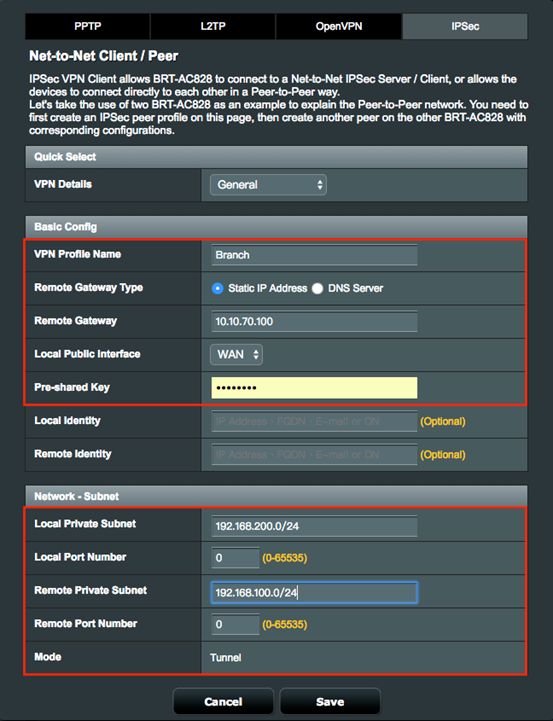

3.1 Zdefiniuj nazwę profilu VPN.

3.2 Wprowadź adres IP zdalnego punktu dostępu dla serwera IPSec VPN, 10.10.70.100.

3.2.1 Uwaga: Jeżeli posiadasz poprawnie skonfigurowany DDNS możesz wprowadzić FQDN (Fully Qualified Domain Name) zamiast adresu IP.

3.3 Wybierz aktywny interfejs WAN dla Local Public Interface, który będzie osiągalny przez Internet.

3.3.1 Uwaga: Jeżeli adres IP wybranego WAN znajduje się za bramą NAT, skonfiguruj port przekazywania lub ustawienia DMZ dla adresu IP.

3.4 Skonfiguruj Preshared Key by utworzyć bezpieczny, szyfrowany tunel.

3.4.1 Dla przykładu, wprowadź iloveasus jako Preshared key.

3.5 Zdefiniuj Local Private Subnet które pozwoli na komunikację z zdalną podsiecią.

3.5.1 Local Private Subnet: 192.168.200.0/24

3.5.2 Remote VPN Client Subnet: 192.168.100.0/24

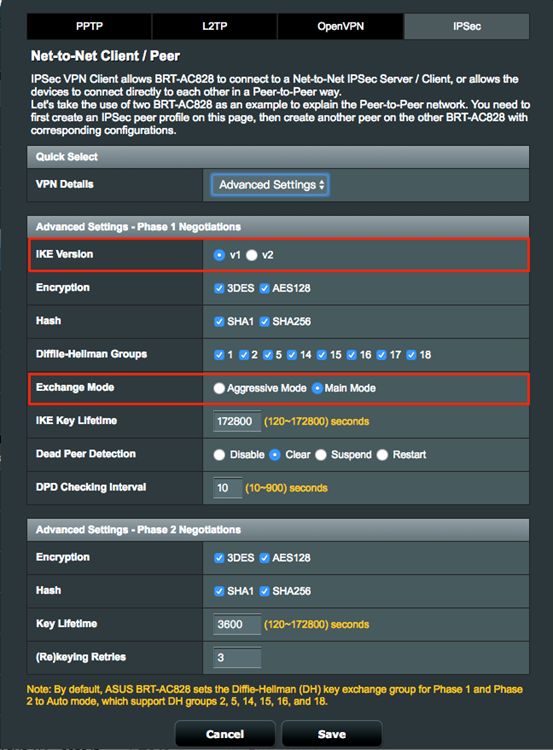

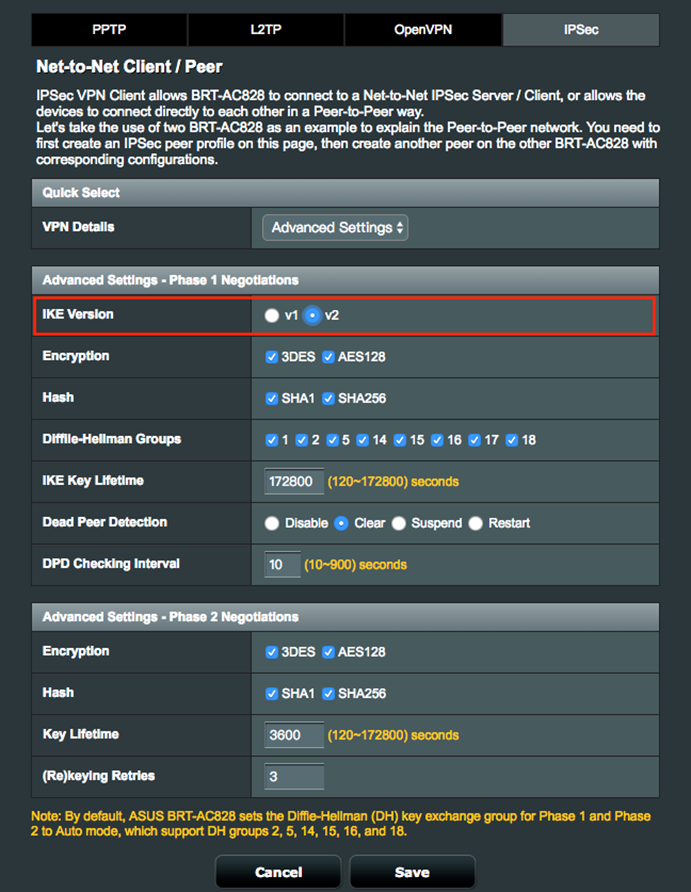

4. Skonfiguruj ustawienia zaawansowane jako profil Net-to-Net VPN Server.

4.1 Wybierz IKE version aby stworzyć tunel Net-to-Net VPN,

4.2 Wybierz Exchange Mode dla uzgadniania informacji uwierzytelniających.

4.2.1 Wybierz Main Mode dla wielu zaszyfrowanych informacji uwierzytelniających.

4.2.2 Wybierz Aggressive Mode dla pojedynczej informacji uwierzytelniającej.

4.2.3 Uwaga: IKEv2 wspiera tylko tryb Main Mode, sprawdź RFC 4306 aby uzyskać więcej szczegółów.

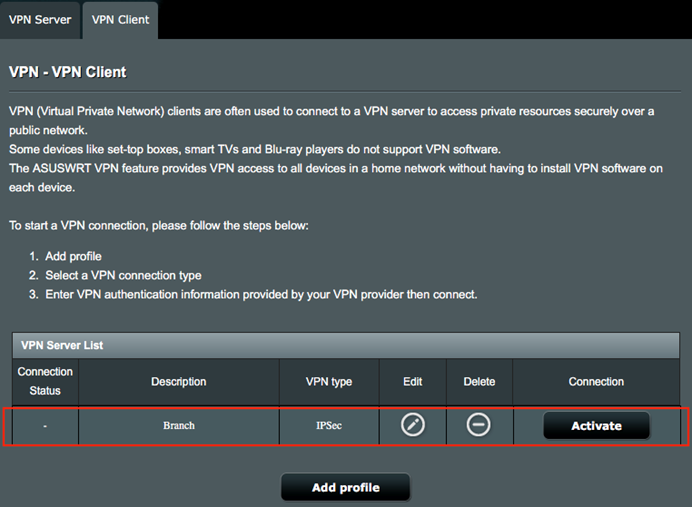

5. Wybierz Save i wróć do strony konfiguracyjnej.

6. Wybierz Activate aby włączyć profil VPN.

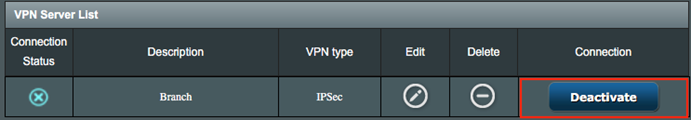

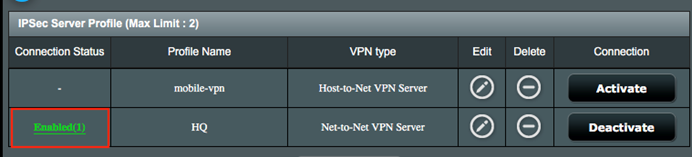

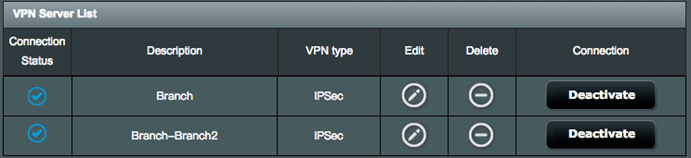

Połączenie z serwerem Net-to-Net VPN

1. Po aktywowaniu klienta VPN, połączenie VPN powinno zostać poprawnie nawiązane.

2. Możesz połączyć się ze zdalną bramą poprzez klienta VPN wpisując adres IP bramy VPN w przeglądarce i zalogowanie się do strony administracyjnej.

3. Przejdź do IPSec VPN Server, możesz sprawdzić szczegółowy status połączenia z zakładki Connection Status.

Przypadki użycia rozszerzeń

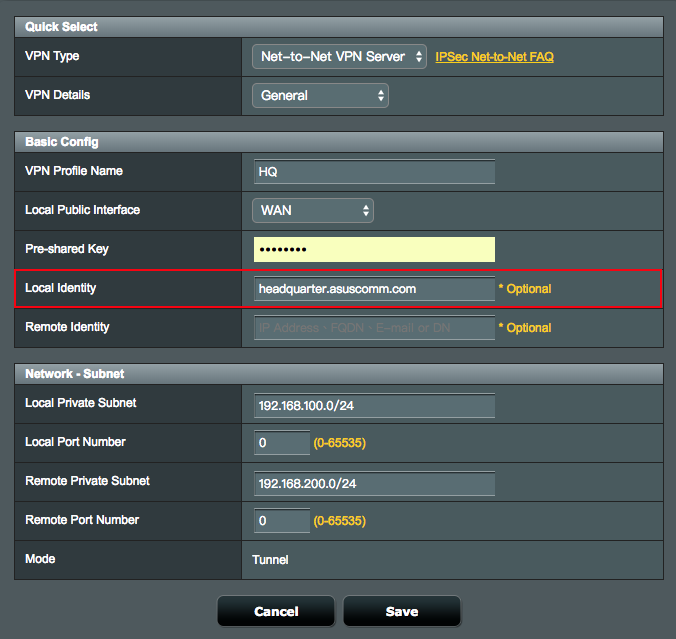

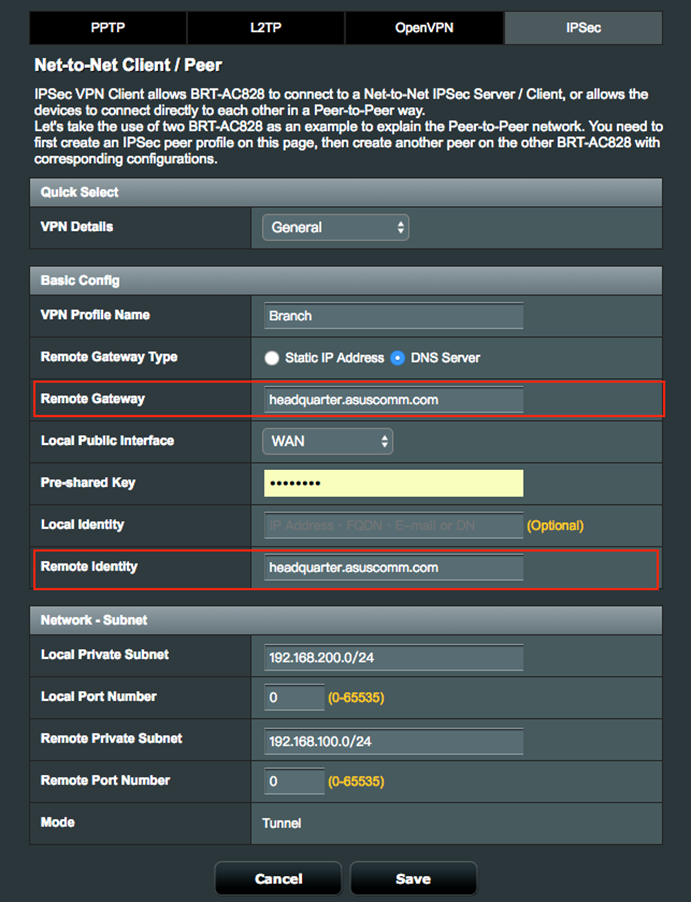

Konfiguracja Net-to-Net VPN z Nazwą Domeny

1. Jeżeli DDNS lub DNS jest skonfigurowany jako zdalna brama VPN, możesz użyć FQDN (Fully Qualified Domain Name) zamiast adresu IP.

1.1 Wprowadź nazwę domeny (Przykład: headquarter.asuscomm.com), w polu Local Identity ustawień serwera IPSec VPN.

1.2 Wprowadź nazwę domeny (Przykład: headquarter.asuscomm.com), w polach Remote Gateway oraz Remote Identity ustawień klienta VPN.

Konfiguracja wielu klientów Multiple Net-to-Net VPN

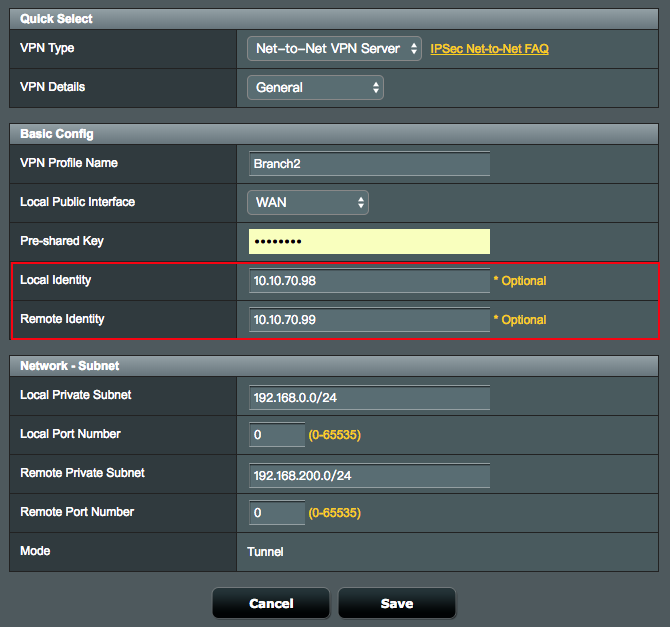

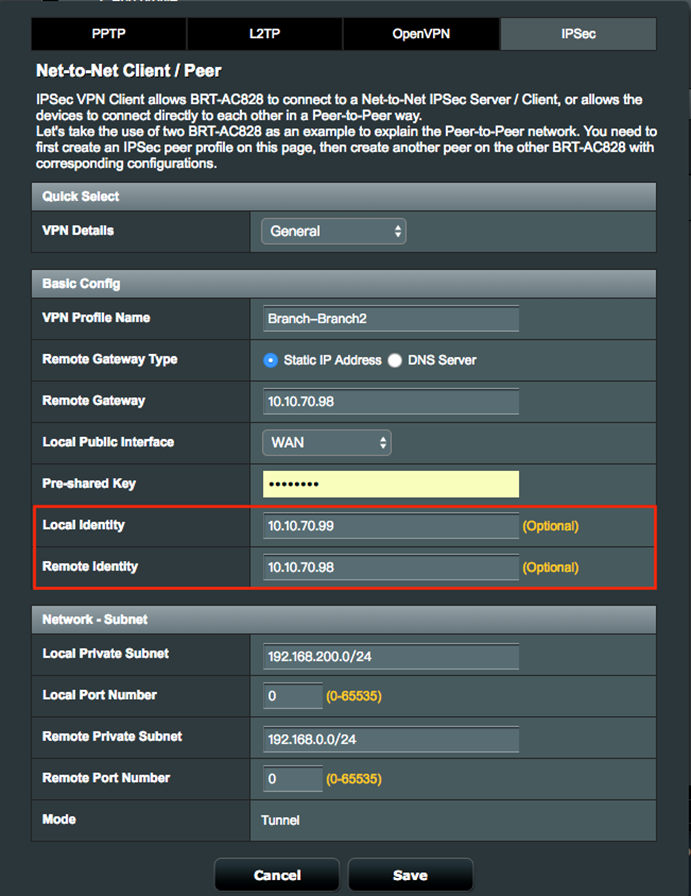

1. Jeżeli istnieje potrzeba stworzenia więcej niż jednego tunelu IPSec VPN dla klienta Net-to-Net VPN. Włącz zdalne połączenie VPN w witrynie, aby rozróżnić te tunele VPN. Na tym etapie wymagana jest lokalna tożsamość i zdalna tożsamość.

2. Dla przykładu, jeżeli chcesz stworzyć nowy tunel VPN pomiędzy oddziałem pierwszym oraz drugim. Nowo utworzone ustawienia połączeń muszą zawierać pola Lokalna tożsamość i Zdalna tożsamość w obu witrynach. Ta wartość tożsamości lokalnej musi być zgodna z wartością podaną dla tożsamości zdalnej w witrynie klienta (równorzędnej) i na odwrót.

3. W twoim serwerze Net-to-Net VPN, należy wprowadzić Lokalną tożsamość oraz Zdalną tożssamość dla nowego połączenia VPN.

3.1 Uwaga: Jeżeli serwer jest skonfigurowany dla połączenia wielu klientów, pole Zdalna tożsamość powinno pozostać puste.

4. Dla klienta Net-to-Net VPN, należy również wprowadzić Lokalną tożsamość oraz Zdalną tożsamość dla nowego połączenia VPN.

4.1 Uwaga: Jeżeli zdalny serwer jest skonfigurowany dla połączenia wielu klientów, Lokalna tożsamość powinna zostać pusta w przypadku konfiguracji klienta.

5. Wybierz Save oraz Activate aby włączyć dodatkowe połaczenia VPN

Konfiguracja Net-to-Net VPN z wieloma wewnętrznymi podsieciami.

1. Sieci o wielu zasięgach dla VPN są dostępne tylko w IKEv2.

2. W serwerze Net-to-Net VPN oraz kliencie Net-to-Net VPN, wybierz IKEv2 w Ustawieniach zaawansowanych

2.1 Serwer Net-to-Net VPN

2.2 Klient Net-to-Net VPN

3. Powróć do zakładki General, następnie możesz dodać wiele zasięgów sieci

3.1 Serwer Net-to-Net VPN

3.2 Klient Net-to-Net IPSec VPN

Konfiguracja Net-to-Net VPN z tunelem dzielonym

1. Net-to-Net IPSec VPN jest natywnie "dzielonym tunelem", jedynie ruch zdefiniowany poprzez lokalną, prywatną podsieć oraz zdalną, prywatną podsieć może zostać wprowadzony do tunelu. Inny, niezdefiniowany ruch (np. Google.com, amazon.com) zostanie wysłany bezpośrednio do Internetu z urządzenia ASUS BRT danego oddziału.

Jak pobrać (program narzędziowy / oprogramowanie układowe)?

Najnowsze sterowniki, oprogramowanie, oprogramowanie układowe i instrukcje obsługi można pobrać z Centrum Pobierania ASUS.

Jeśli potrzebujesz więcej informacji na temat Centrum Pobierania ASUS, zapoznaj się z zasobami zamieszczonymi pod tym odnośnikiem.